ไมโครซอฟท์หารือบริษัทความปลอดภัย พัฒนาช่องทางนอกเคอร์เนล ป้องกันปัญหาแบบ CrowdStrike

David Weston รองประธานฝ่ายความปลอดภัยระบบปฏิบัติการของไมโครซอฟท์ เปิดเผยรายละเอียดงานประชุม Windows Endpoint Security Ecosystem ที่เชิญบริษัทความปลอดภัยหลายรายเข้าร่วม เพื่อป้องกันปัญหากรณี CrowdStrike ไม่ให้เกิดขึ้นอีก

บริษัทความปลอดภัยที่เข้าร่วมและเปิดเผยชื่อ ได้แก่ Broadcom (เจ้าของปัจจุบันของ Symantec Enterprise), CrowdStrike, ESET, SentinelOne, Sophos, Trellix (ชื่อใหม่ของ McAfee Enterprise + FireEye), Trend Micro โดยบริษัทกลุ่มนี้เป็นสมาชิกของโครงการ Microsoft Virus Initiative (MVI) อยู่ก่อนแล้ว

ข้อสรุปของการประชุม แบ่งแผนงานออกเป็นระยะสั้นและระยะยาว

แผนระยะสั้น

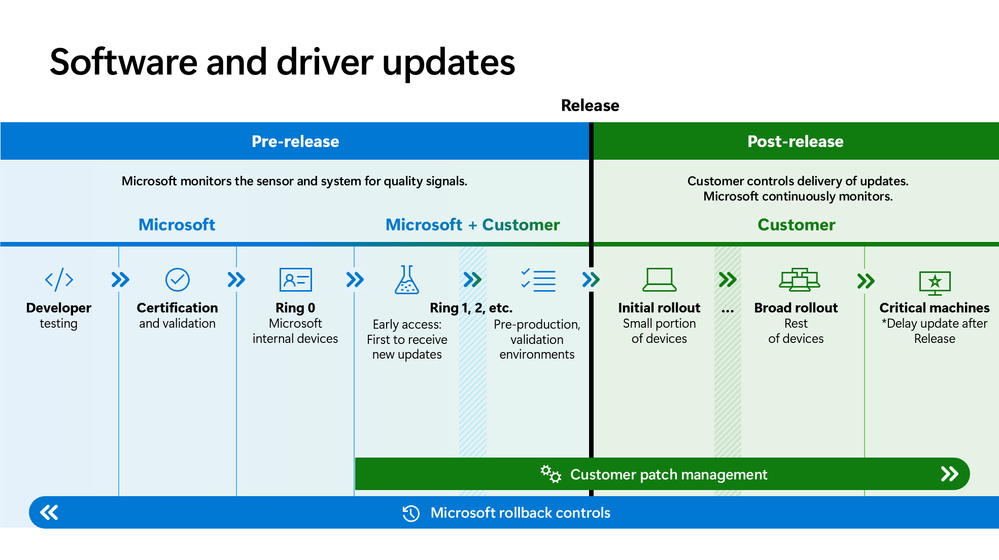

- มีแนวปฏิบัติการดีพลอยโค้ดอย่างปลอดภัย Safe Deployment Practices (SDP) เช่น การทยอยปล่อยอัพเดตให้ผู้ใช้ทีละกลุ่มแยกเป็น ring เพื่อให้สามารถหยุดอัพเดตได้หากเจอปัญหา เป็นต้น บริษัทในกลุ่มมักเจอปัญหาและความท้าทายคล้ายๆ กัน จึงสามารถแชร์ข้อมูลและประสบการณ์ระหว่างกันได้ ตอนนี้มีบางบริษัทเปิดเอกสาร SDP ออกสู่สาธารณะแล้ว เช่น Microsoft, Sophos, Trend Micro

- นอกจากการแชร์ SDP ระหว่างกัน บริษัทที่เข้าร่วมยังจะร่วมทดสอบซอฟต์แวร์ชิ้นสำคัญๆ, ทดสอบความเข้ากันได้ (joint compatibility testing) และกระบวนการตอบสนอง-กู้ระบบเมื่อเจอปัญหา

แผนระยะยาว

- บริษัทพาร์ทเนอร์ MVI ขอให้ไมโครซอฟท์เปิดช่องทางความปลอดภัยที่รันนอก kernel mode และได้หารือถึง requirement และความท้าทายทางเทคนิคหลายอย่าง เช่น ประสิทธิภาพการทำงานนอก kernel mode, แนวทางการทำงานของเซ็นเซอร์วัดข้อมูลความปลอดภัย

- หลังจากนี้ ไมโครซอฟท์จะกลับไปออกแบบและพัฒนาแพลตฟอร์มความปลอดภัยใหม่ และกลับมาขอความเห็นจากบริษัทพาร์ทเนอร์ต่อ

ที่มา - Microsoft

ภาพตัวอย่าง SDP ของไมโครซอฟท์ ที่ใช้กับ Microsoft Defender for Endpoint ในปัจจุบัน

Blognone Jobs Premium